配置OSPF认证【eNSP实现】

OSPF支持报文验证功能,只有通过验证的报文才能接收,否则将不能正常建立邻居关系。

OSPF支持两种认证方式:区域认证和链路认证

- 使用区域认证时,一个区域中所有的路由器在该区域下的认证模式和口令必须一致

- 链路认证可专门针对某个邻居设置单独的认证模式和密码。

每种认证方式又分为简单验证模式,MD5验证模式和Key chain模式

- 简单验证模式在数据传递过程中,认证密钥和密钥ID都是明文传输,很容易被截获

- MD5验证模式下的密钥是经过MD5加密传输,相比于简单验证模式更为安全

- Key chain验证模式可以同时配置多个密钥,不同密钥可单独设置生效周期等

实验目的

- 理解OSPF认证的应用场景

- 理解OSPF区域认证和链路认证的区别

- 掌握配置OSPF区域认证的方法

- 掌握配置OSPF链路认证的方法

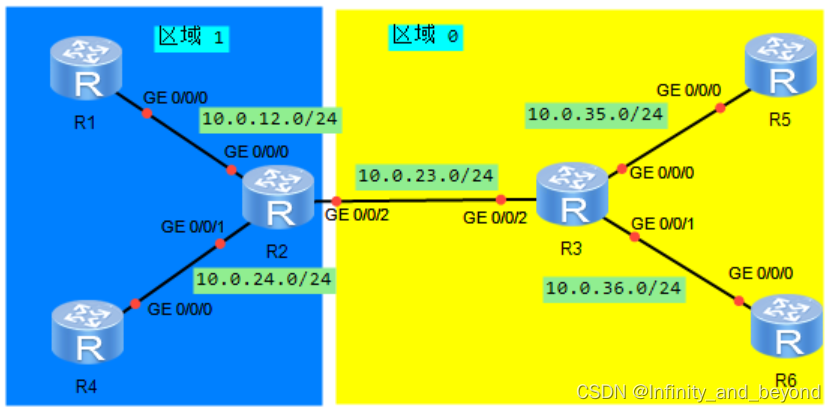

实验拓扑

实验步骤

1.按照图示配置各端口IP地址与掩码,路由器编号即主机号编号;同时为每个路由器设置一个Loopback环回接口【只要设备运行正常,它将永处于up状态,不会因为线路中断而被关闭】,方便后续测试

R1:

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sysname R1

[R1]interface g0/0/0

[R1-GigabitEthernet0/0/0]ip address 10.0.12.1 24

[R1-GigabitEthernet0/0/0]interface LoopBack 0 //进入环回接口0

[R1-LoopBack0]ip address 1.1.1.1 32 //设置环回接口地址与掩码

R2:

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sysname R2

[R2]interface g0/0/0

[R2-GigabitEthernet0/0/0]ip address 10.0.12.2 24

[R2-GigabitEthernet0/0/0]interface g0/0/1

[R2-GigabitEthernet0/0/1]ip address 10.0.24.2 24

[R2-GigabitEthernet0/0/1]interface g0/0/2

[R2-GigabitEthernet0/0/2]ip address 10.0.23.2 24

[R2-GigabitEthernet0/0/2]interface loopback0

[R2-LoopBack0]ip address 2.2.2.2 32

R3:

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sysname R3

[R3]interface g0/0/2

[R3-GigabitEthernet0/0/2]ip address 10.0.23.3 24

[R3-GigabitEthernet0/0/2]interface g0/0/0

[R3-GigabitEthernet0/0/0]ip address 10.0.35.3 24

[R3-GigabitEthernet0/0/0]interface g0/0/1

[R3-GigabitEthernet0/0/1]ip address 10.0.36.3 24

[R3-GigabitEthernet0/0/1]interface LoopBack 0

[R3-LoopBack0]ip address 3.3.3.3 32

R4:

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sysname R4

[R4]interface g0/0/0

[R4-GigabitEthernet0/0/0]ip address 10.0.24.4 24

[R4-GigabitEthernet0/0/0]interface LoopBack 0

[R4-LoopBack0]ip address 4.4.4.4 32

R5:

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sysname R5

[R5]interface g0/0/0

[R5-GigabitEthernet0/0/0]ip address 10.0.35.5 24

[R5-GigabitEthernet0/0/0]interface LoopBack 0

[R5-LoopBack0]ip address 5.5.5.5 32

R6:

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sysname R6

[R6]interface g0/0/0

[R6-GigabitEthernet0/0/0]ip address 10.0.36.6 24

[R6-GigabitEthernet0/0/0]interface loopback0

[R6-LoopBack0]ip address 6.6.6.6 32

2.按照图示搭建OSPF网络,环回接口记得要通告

R1:

[R1]ospf //进入OSPF模式

[R1-ospf-1]area 1 //创建区域1

[R1-ospf-1-area-0.0.0.1]network 10.0.12.0 0.0.0.255 //将此网段通告给同区域的路由器,掩码 写反码形式

[R1-ospf-1-area-0.0.0.1]network 1.1.1.1 0.0.0.0 //通告环回接口

R2:

[R2]ospf

[R2-ospf-1]area 1

[R2-ospf-1-area-0.0.0.1]network 10.0.12.0 0.0.0.255

[R2-ospf-1-area-0.0.0.1]network 10.0.24.0 0.0.0.255

[R2-ospf-1-area-0.0.0.1]quit

[R2-ospf-1]area 0

[R2-ospf-1-area-0.0.0.0]network 10.0.23.0 0.0.0.255

[R2-ospf-1-area-0.0.0.0]network 2.2.2.2 0.0.0.0

R3:

[R3]ospf

[R3-ospf-1]area 0

[R3-ospf-1-area-0.0.0.0]network 10.0.23.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0]network 10.0.35.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0]network 10.0.36.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0]network 3.3.3.3 0.0.0.0

R4:

[R4]ospf

[R4-ospf-1]area 1

[R4-ospf-1-area-0.0.0.1]network 10.0.24.0 0.0.0.255

[R4-ospf-1-area-0.0.0.1]network 4.4.4.4 0.0.0.0

R5:

[R5]ospf

[R5-ospf-1]area 0

[R5-ospf-1-area-0.0.0.0]network 10.0.35.0 0.0.0.255

[R5-ospf-1-area-0.0.0.0]network 5.5.5.5 0.0.0.0

R6:

[R6]ospf

[R6-ospf-1]area 0

[R6-ospf-1-area-0.0.0.0]network 10.0.36.0 0.0.0.255

[R6-ospf-1-area-0.0.0.0]network 6.6.6.6 0.0.0.0

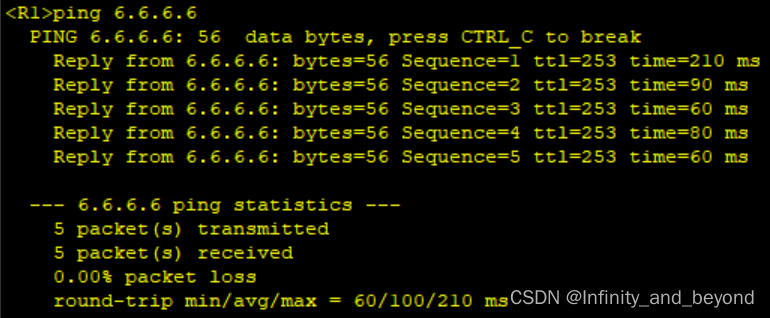

配置完成后按理各路由器都相互学习到各自路由,因此环回接口间可以相互ping通

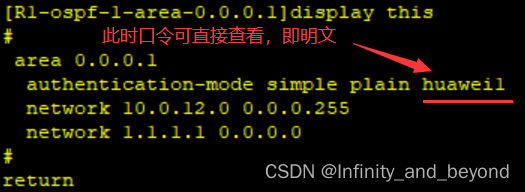

3.在R1上OSPF的区域1视图下使用authentication-mode命令指定该区域使用认证模式为simple,即简单验证模式,配置口令为huawei1,并配置plain参数,配置区域明文认证

R1:

[R1]ospf

[R1-ospf-1]area 1

//配置认证模式为简单验证模式,口令为huawei1

[R1-ospf-1-area-0.0.0.1]authentication-mode simple plain huawei1

若忘记配置plain参数也不要紧,eNSP会自动配置。当配置文件里面没有plain参数时口令会以密文的形式显示

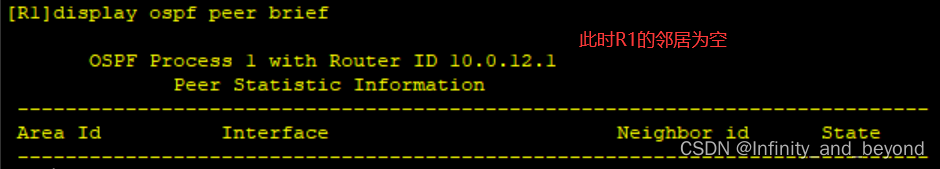

4.查看此时R1的OSPF邻居

我们发现原本应该是R1邻居的R2不在R1的邻居表中,这是为什么呢?

原因是目前仅仅在R1上配置了认证,导致R1和R2间的OSPF认证不匹配,因此我们还需要在R2上完成一样的配置,才能使它们成为邻居

R2:

[R2]ospf

[R2-ospf-1]area 1

[R2-ospf-1-area-0.0.0.1]authentication-mode simple huawei1

此时我们再次查看R1的邻居表

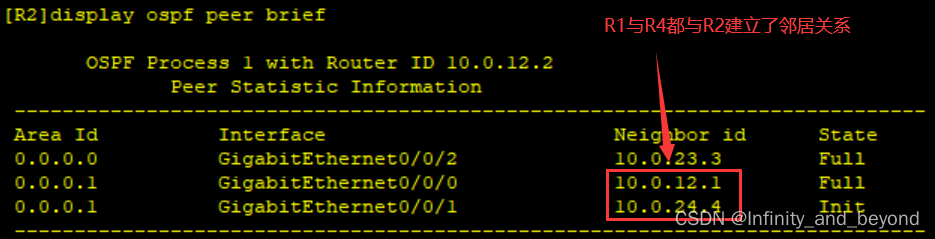

同理,我们在R4上建立同样的验证模式和口令,再看看R2的邻居情况

5.接着我们准备在区域 0配置区域密文认证

在R2上配置OSPF Area 0区域认证,使用验证模式为MD5,即MD5验证模式,验证字标符为1,配置口令为huawei3,同时在区域0的其他设备做同等配置。

R2:

[R2]ospf

[R2-ospf-1]area 0

[R2-ospf-1-area-0.0.0.0]authentication-mode md5 1 huawei3

R3:

[R3]ospf

[R3-ospf-1]area 0

[R3-ospf-1-area-0.0.0.0]authentication-mode md5 1 huawei3

R5:

[R5]ospf

[R5-ospf-1]area 0

[R5-ospf-1-area-0.0.0.0]authentication-mode md5 1 huawei3

R6:

[R6]ospf

[R6-ospf-1]area 0

[R6-ospf-1-area-0.0.0.0]authentication-mode md5 1 huawei3

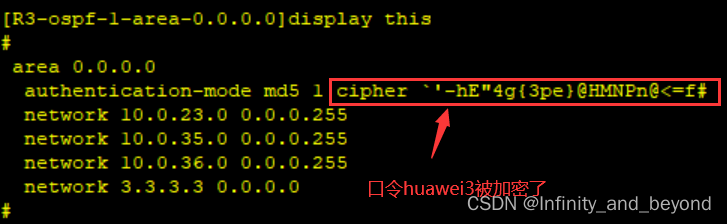

观察配置后的口令密文情况

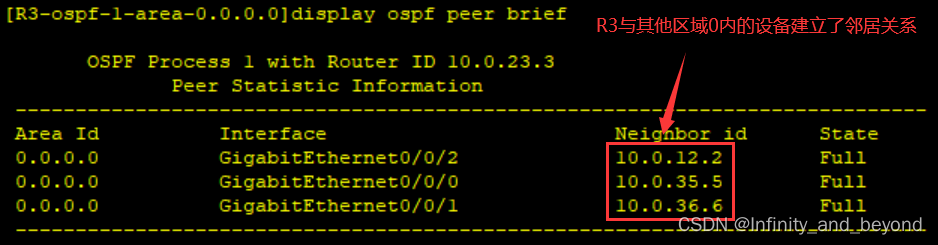

观察R3的邻居情况

6.在上述步骤中,我们使用了OSPF的区域认证方式配置了OSPF认证,使用链路认证配置方式可以达到同样的效果

如果采用链路认证的方式,就需要在同一OSPF的链路接口下都配置链路认证的命令,设置验证模式和口令等参数;而采取区域认证的方式时,在同一区域中,仅需在OSPF进程下的相应区域视图下配置一条命令来设置验证模式和口令即可,大大节省了配置量。所以在同一区域中如果有多台OSPF设备需要配置认证,建议选用区域认证的方式进行配置

如果同时配置了接口认证和区域认证时,会优先使用接口验证建立OSPF邻居

7.为了进一步提示R2与R4之间的OSPF网络安全性,网络管理员需要在两台设备之间部署MD5验证模式的OSPF链路认证。在R2的g0/0/1接口下配置使用MD5验证模式,验证字标识符为1,口令为huawei5

R2:

[R2]interface g0/0/1

//在g0/0/1接口上配置md5验证模式,标识符为1,口令为huawei5

[R2-GigabitEthernet0/0/1]ospf authentication-mode md5 1 huawei5

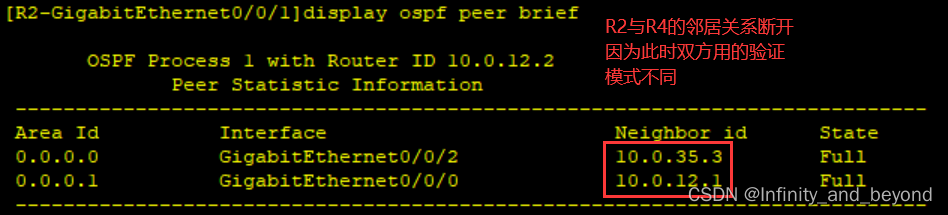

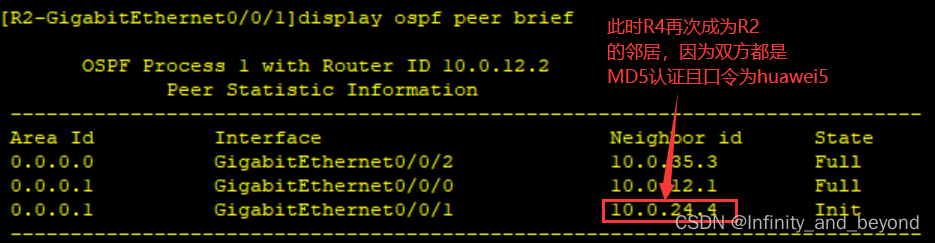

接着我们在R4上进行同样的配置,看看配置后R2的邻居状态是否恢复

R4:

[R4]interface g0/0/0

[R4-GigabitEthernet0/0/0]ospf authentication-mode md5 1 huawei5